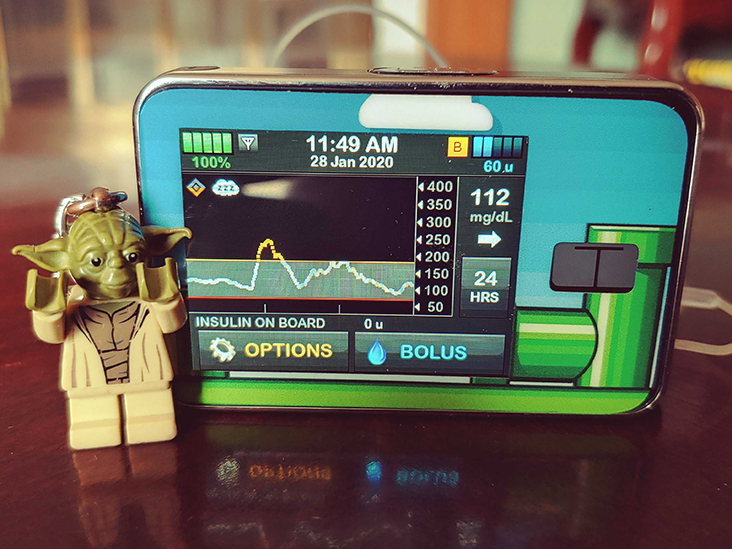

Die Nachrichten schwirren über neue Enthüllungen, dass die Animas OneTouch Ping-Insulinpumpe einem Hacking-Risiko ausgesetzt ist, und der Hersteller gibt Patienten einen beruhigenden Brief mit Tipps zur Reduzierung des Cybersicherheitsrisikos.

Am Dienstag, den 4. Oktober 2016, wurden Animas im Besitz von JnJ ausgestellt. eine Cybersicherheitswarnung für Benutzer des OneTouch Ping, der seit 2008 verfügbar ist und mit einem Blutzuckermessgerät für Remote-Bolus kommuniziert.

JnJ sagt, es habe einen potenziellen Fehler entdeckt, basierend auf einem Tipp des bekannten Cybersicherheitsexperten Jay Radcliffe, der mit T1D lebt und sich einen Namen gemacht hat. Aufdecken von Hacking-Risiken in Medtronic-Pumpen Vor einigen Jahren. Er hat das Unternehmen im April kontaktiert, um mitzuteilen, dass er einen Weg gefunden hat, über das unverschlüsselte Hochfrequenzkommunikationssystem möglicherweise unbefugten Zugriff auf die Pumpe zu erhalten.

Sie haben das Problem seitdem gemeinsam untersucht, die FDA und das Department of Homeland Security benachrichtigt und sind nun sechs Monate später bereit, das Problem öffentlich mit Einzelheiten zur Bekämpfung des Problems zu offenbaren.

Natürlich Mainstream-Medien hat die Geschichte schnell aufgegriffen, wenn auch nicht ganz so rasend wie in der Vergangenheit. Das Hacken von medizinischen Geräten sorgt immer für saftige Nachrichten und ist seit einigen Jahren eine Handlung in beliebten TV-Shows wie The Blacklistvor.

In diesem Fall ist das Risiko laut Animas äußerst gering und es gibt keine Hinweise darauf, dass sich jemand tatsächlich in das Gerät gehackt hat. Stattdessen ist dies ein „ Zero Day ”Ereignis, bei dem das Unternehmen gezwungen ist, die Anfälligkeit für Transparenz auf der Potenzial Risiko und Korrekturen anbieten.

Um klar zu sein, wir bei der ' Meins denke nicht, dass dies besonders bedrohlich ist. Ehrlich gesagt sehen wir eher a Samsung Note 7-Akku explodiert in der Nähe, als jemanden in eine Insulinpumpe hacken zu sehen, um Schaden zu verursachen.

Dennoch muss die Sicherheit unserer Geräte ernst genommen werden; dies ist ein wichtiges Thema.

Jetzt ist die Animas-Pumpe das neueste Gerät, um rote Fahnen über mögliche Gefahren zu setzen…

Anfang dieser Woche organisierte JnJ eine Telefonkonferenz mit einer kleinen Anzahl von Diabetesmedien und Befürwortern, um dieses Problem zu erörtern. Bei dieser Telefonkonferenz waren Dr. Brian Levy, Chief Medical Officer von JnJ, und Marene Allison, Vizepräsidentin für Informationssicherheit.

Sie erklärten, dass JnJ im April eine Website für Patienten über potenzielle Cybersicherheitsbedenken eingerichtet hatte, die an die FDA-Leitlinien gebunden war und nach 18-monatiger Diskussion zwischen dem Hersteller, der Cybersecurity-Abteilung der FDA und der Abteilung für Heimatschutz zustande kam.

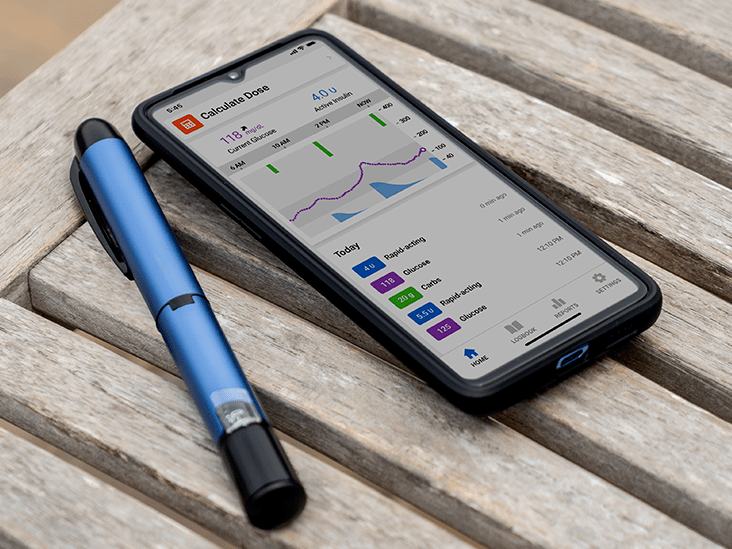

Kurz nach der Einrichtung dieser Site erhielten sie von Radcliffe eine Nachricht über diese besondere Sicherheitslücke im Animas Ping - insbesondere, dass die unverschlüsselte Funkfrequenz, die für die Fernkommunikation zwischen Pumpe und Messgerät verwendet wird, möglicherweise manipuliert werden könnte, sodass jemand liefern kannInsulin aus einer Entfernung von bis zu 25 Fuß Radcliffe hat die technischen Details dazu veröffentlicht Rapid7 Info Security Website .

J & J Animas betont das niemand hat den OneTouch Ping gehackt . Vielmehr führte Radcliffe seine Tests in einer „kontrollierten Umgebung“ durch, um zu beweisen, dass er könnte in das Gerät hacken und dabei das potenzielle Risiko aufdecken.

Die Unternehmenssprecher erklärten, dass sie beschlossen haben, zum großen Teil aufgrund des sehr geringen Risikos und der Tatsache, dass das Risiko mit einigen einfachen Schritten gemindert werden kann, kein Update für die Zählerfernbedienung herauszugeben. Ein „Patch-Fix“ anscheinendist angesichts der verwendeten Funkfrequenz nicht möglich, da dies die aktuellen Systeme unbrauchbar machen würde.

Der Brief, den das Unternehmen an 114.000 Ping-Patienten und deren Ärzte in den USA und Kanada sandte, bot den Betroffenen diesen Rat an :

Vibrationsalarme einstellen : Aktivieren Sie die Vibrationsfunktion für die Insulinpumpe, um einen Benutzer darüber zu informieren, dass eine Bolusdosis von der Fernbedienung des Messgeräts gestartet wird. Dies gibt dem Benutzer die Möglichkeit, unerwünschte Bolus abzubrechen, und natürlich ist es nur möglich, den Basiswert zu ändernBolus- und Grundeinstellungen von der Pumpe selbst.

Insulinhistorie ansehen : Animas fordert Ping-Benutzer dringend auf, die Aufzeichnungen zur Insulinhistorie in der Pumpe im Auge zu behalten. Jede Insulinabgabemenge, unabhängig davon, ob sie vom Messgerät oder von der Pumpe ausgelöst wird, wird in dieser Historie aufgezeichnet und kann auf Bedenken überprüft werden.

Zählerfernbedienung ausschalten : Dies stoppt natürlich die Hochfrequenzkommunikation zwischen dem One Touch Ping-Messgerät und der Insulinpumpe, was bedeutet, dass Benutzer die Blutzuckerergebnisse auf ihrer Pumpe nicht sehen oder das Messgerät zur Steuerung der Bolusdosierung verwenden können. Stattdessen würden Benutzer dies tunmüssen die HGs an der Pumpe und am Bolus von diesem Gerät manuell eingeben.

Bolusmengen begrenzen : Für diejenigen, die das Messgerät weiterhin für das Remote-Bolus verwenden möchten, können Sie die Einstellungen der Pumpe verwenden, um die maximale Bolusmenge, die innerhalb der ersten zwei Stunden abgegebene Menge und die tägliche Gesamtinsulindosis zu begrenzen. Jeder Versuch, oder zu überschreitenWenn Sie diese Einstellungen überschreiben, wird ein Pumpenalarm ausgelöst und die Abgabe von Bolusinsulin verhindert.

Wir schätzen es, dass Animas Maßnahmen ergreift, um Ängste zu beruhigen, und denjenigen, die sich Sorgen machen könnten, fundierte Tipps gibt. Dennoch ist es seltsam, dass es fünf Jahre gedauert hat, diese Schwäche im Ping-System zu entdecken, da 2011 ein ähnliches Problem mit einem aufgetreten istKonkurrenzpumpe.

Animas sagt, dass dies kein Problem für die aktuelle ist Animas Vibe-System das mit dem Dexcom CGM kommuniziert, da es nicht dieselbe RF-fähige Funktion enthält, mit der das Messgerät und die Pumpe miteinander kommunizieren können. Aber das Unternehmen plant natürlich, „Cybersicherheit in zukünftige Geräte einzubauen“treibt seine Produktpipeline voran.

Für diejenigen, die Jay Radcliffes Namen noch nicht gehört haben, ist er seit mehreren Jahren auf dem Gebiet der Cybersicherheit führend. Als er im Alter von 22 Jahren mit T1D diagnostiziert wurde, machte er 2011 erstmals Schlagzeilen, als er eine Medtronic-Pumpe hackte und seine Erkenntnisse über das Potenzial veröffentlichteFehler - auch im Zusammenhang mit der Remote-Bolusing-Funktion - bei einer führenden Hacker-Konferenz.

Dann in einer interessanten Wendung der Ereignisse, er gemeinsam mit der FDA um Berater in Fragen der medizinischen Cybersicherheit zu werden. Seit Anfang 2014 arbeitet er für das Cybersicherheitsunternehmen Rapid7.

Wir haben ihn wegen dieser neuesten Entdeckung der Animas-Cybersicherheit kontaktiert.

Diesmal unterscheidet sich Radcliffe von der Situation bei Medtronic darin, dass er die Möglichkeit hatte, direkt mit Animas zusammenzuarbeiten, bevor er das Problem öffentlich bekannt gab. Dieses Mal wurde die Veröffentlichung in Verbindung mit der Mitteilung des Unternehmens an die Verbraucher über das Wie geplantum sich zu schützen.

Er sagt, es ist bezeichnend, dass dies das erste Mal ist, dass ein großer Hersteller von Medizinprodukten proaktiv eine Warnung vor potenziellen Sicherheitslücken in einem Verbraucherprodukt herausgibt - selbst wenn keine entsprechenden unerwünschten Ereignisse von Kunden gemeldet wurden.

Er ist mit der Antwort von Animas zufrieden und macht sich keine allzu großen Sorgen darüber, wie sicher der OneTouch Ping für PWDs ist.

"Es ist nicht perfekt, aber nichts ist", schrieb Radcliffe in einer E-Mail an DiabetesMine . "Wenn eines meiner Kinder Diabetiker wird und das medizinische Personal empfiehlt, es auf eine Pumpe zu setzen, würde ich nicht zögern, es auf einen OneTouch Ping zu setzen."

Für die Zukunft hofft er, dass seine Entdeckung und die konsequente Zusammenarbeit mit dem Anbieter deutlich machen, warum es für PWDs wichtig ist, geduldig zu sein, während Hersteller, Regulierungsbehörden und Forscher diese hochkomplexen Geräte vollständig erforschen.

„Wir alle wollen sofort die beste Technologie, aber auf rücksichtslose, willkürliche Weise wird der gesamte Prozess für alle zurückgesetzt“, sagte er.

Es war faszinierend zu sehen, wie sich das Gespräch Open-Source-Aspekten von Diabetes-Geräten zuwandte, die sich auf dieses Cybersicherheitsrisiko von Animas beziehen.

Einige meinten, dies sei ein verschleierter Versuch von Animas, Open-Source-Projekte wie zu diskreditieren Nachtscout und #OpenAPS als riskantes Unterfangen, das auf unverschlüsselter Kommunikation basiert. Andere fragten sich, ob es eher ein Trick von Animas war, scheinbar die Hände hochzuwerfen und zu sagen: „Hey, D-Device-Hacker und OpenAPS-Entwickler - Sie können unsere Pumpen verwenden und nicht nur die vonMedtronic! ”

Wieder andere in der Open-Source-Welt wiesen darauf hin, dass diese Fähigkeit, die Remote-Bolus-Funktion durch unverschlüsselte Kommunikation zu nutzen, ein bekanntes Problem ist, das wenig Gefahr birgt, aber tatsächlich alle möglichen Möglichkeiten für neue D-Tech-Innovationen eröffnet.

„Schlagzeilen über Schwachstellen können beängstigend sein, aber die Realität ist, dass das Lesen von Daten und das Steuern von Pumpen ein unglaubliches Ökosystem der Innovation gefördert hat“, sagt D-Dad. Howard Look, CEO des gemeinnützigen Tidepool das schafft eine offene Plattform für Diabetesdaten und Apps.

„Wir sollten nach Wegen suchen, um mehr davon zu erreichen. Und diese Innovation hat die Therapie gemacht. mehr sicher und effektiv. Gerätehersteller können ihre Datenkontrollprotokolle auf sichere Weise zur Verfügung stellen, die Innovationen nicht behindern. Dies sind keine sich gegenseitig ausschließenden Ziele. ”

Look sagt, es geht nicht um Open Source, sondern darum, das Risiko von Open Data und Kontrollprotokollen auszugleichen, um Innovationen von der Community - oder von außerhalb der Mauern bestimmter Gerätehersteller - zu ermöglichen.

Einige in der Patienten- und Open-Source-Community sind besorgt, dass diese beängstigenden Schlagzeilen Gerätehersteller und Regulierungsbehörden dazu veranlassen könnten, zu glauben, dass die einzige Möglichkeit zur Sicherung von Geräten darin besteht, Kontrollprotokolle zu entfernen. Dies sollte jedoch nicht der Fall sein.

„Ja, machen Sie sie in Ihren zukünftigen Geräten sicher, aber selbst offene Kommunikationsprotokolle die wie diese sehr schwer zu nutzen sind sind besser als keine“, sagt Look. „Sie ermöglichen ein lebendiges Ökosystem der Innovation, das wir solltenkatalysieren und ermutigen. ”

Natürlich ist die Cybersicherheit in Medizinprodukten ein immer heißeres Thema, das von vielen Experten und Organisationen untersucht wird.

Im Mai 2016 gab die in Kalifornien ansässige Diabetes Technology Society bekannt, dass DTSec Projekt DTS Cybersecurity Standard für vernetzte Diabetesgeräte erstellt mit Unterstützung der FDA, des NIH, des Department of Homeland Security, der NASA, der US Air Force und des National Institute of Standards and Technology! Das war ungefähr ein Jahr in Arbeit und ist jetzt im Gange.

DTS-Leiter Dr. David Klonoff, ein kalifornischer Endokrinologe und medizinischer Direktor der Diabetesforschungsinstitut in der Gesundheitseinrichtung von Mills-Peninsula sagt, die Organisation rekrutiert jetzt Gerätehersteller, um ihre Produkte nach dem neuen DTSec-Standard einzuführen und bewerten zu lassen. Er sagt, die Gruppe befindet sich in Gesprächen mit „mehreren Branchenakteuren“ und sie erwarten, dass sich die Hersteller sehr bald anmelden.

Bisher hat Animas kein Interesse an der Unterstützung des neuen DTS-Cybersicherheitsstandards bekundet. Stattdessen hat sich das Unternehmen entschieden, sein Problem intern in Zusammenarbeit mit der FDA zu behandeln.

Da die FDA-Aufsichtsbehörden jedoch hinter dem neuen Standard stehen, scheint es nur eine Frage der Zeit zu sein, bis Unternehmen zur Einhaltung gezwungen werden.

Klonoff glaubt, dass dies der Fall sein wird, basierend auf drei Schlüsselfaktoren :

- DTS hat bei der Erstellung des DTSec-Standards mit der FDA zusammengearbeitet, um ihm echte Glaubwürdigkeit bei der Regulierung zu verleihen.

- Unternehmen werden den Eindruck haben, dass es ein Wettbewerbsvorteil ist, zu zeigen, dass sie über eine gute Cybersicherheit verfügen. Auf diese Weise können sie dokumentieren, dass…

- Unternehmen, die sich durchsetzen, könnten möglicherweise haftbar gemacht werden, entweder für Geldbußen oder potenzielle Rechtsstreitigkeiten, wenn jemals ein Cybersicherheitsverfahren gegen sie eingeleitet wird. Wenn sie diesen DTSec-Standard nicht befolgen, könnte es schwieriger sein, einen Anspruch darauf zu erhebenhabe nichts falsch gemacht.

„Ich erwarte, dass es sich durchsetzt, und während wir mit mehreren US-amerikanischen Geräteherstellern sprechen, arbeiten wir auch daran, dies international zu machen“, sagt Klonoff.

In Bezug auf das spezifische Problem der Cybersicherheit von Animas glaubt Klonoff, dass es sich um eine Fallstudie handelt, wie diese potenziellen Probleme von allen Seiten behandelt werden sollten. Er lobte J & J dafür, dass er „verantwortungsbewusst damit umgeht“, indem er mit FDA und Radcliffe zusammenarbeitet und Abhilfemaßnahmen anbietetdas kann das Problem beheben.

„So sollte es gemacht werden, anstatt Angst zu erzeugen, ohne die Patientengemeinschaft zu reparieren oder überproportional zu blasen“, sagte Klonoff. „So möchte die FDA, dass diese Cybersicherheitsprobleme behandelt werden. Jeder hat das Richtige getanBerichterstattung und Analyse hier, und es zeigt, dass es Hoffnung auf Cybersicherheit gibt. Dies ist eine Cybersicherheitsgeschichte, die ein ziemlich gutes Ende hat. “

Wir hoffen es sehr.